随着无线网络的普及,从家庭Wi-Fi到公共热点,无线数据传输已成为日常生活的重要组成部分。这种便利性背后隐藏着安全风险,其中无线网络数据窥探技术尤为值得关注。本文将深入探讨其技术原理、潜在风险以及相应的防御策略。

一、无线网络数据窥探的技术原理

无线网络数据窥探,通常指在未经授权的情况下,截获并分析通过无线网络传输的数据。其核心技术基于无线通信的广播特性。在典型的Wi-Fi网络中,数据以无线电波形式在空气中传播,任何处于信号覆盖范围内的设备都有可能接收到这些数据包。

常见的技术手段包括:

- 被动嗅探:攻击者使用无线网卡设置为“监听模式”,捕获流经空中的数据包。由于不主动发送数据,这种操作通常难以被察觉。

- 中间人攻击:攻击者通过伪造接入点(如“邪恶双子”攻击)诱使用户连接,从而截获所有进出数据。

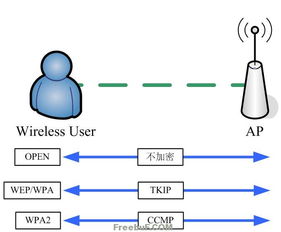

- 协议分析:利用WEP、WPA等加密协议的已知漏洞,或通过暴力破解、字典攻击等方式破解密钥,解密捕获的数据。

二、潜在风险与威胁场景

数据窥探可能导致严重的安全与隐私问题:

- 敏感信息泄露:未加密的通信内容,如邮件、聊天记录、登录凭证等,可能被直接获取。

- 身份盗窃:通过获取的个人信息,攻击者可进行诈骗或冒用身份。

- 企业数据外泄:商业机密、客户资料等可能被竞争对手或恶意方窃取。

- 网络行为监控:攻击者可以分析流量模式,了解用户的上网习惯和活动轨迹。

公共Wi-Fi网络(如咖啡馆、机场热点)因其开放性和低安全配置,常常成为此类攻击的高发场景。

三、防御策略与最佳实践

面对无线网络数据窥探的威胁,用户和组织可以采取多层次防御措施:

- 强化加密与认证:

- 使用WPA3等最新加密协议,避免使用已过时或不安全的WEP。

- 设置强密码(长且复杂的组合),并定期更换。

- 在企业环境中,考虑采用802.1X等基于证书的认证机制。

- 网络分段与隔离:

- 将访客网络与内部网络分离,限制访问权限。

- 使用虚拟局域网(VLAN)划分不同安全级别的流量。

- 用户教育与技术工具:

- 避免在公共Wi-Fi上进行敏感操作(如网银交易)。

- 使用虚拟专用网络(VPN)加密所有传输数据,即使在不安全的网络上也能建立安全隧道。

- 确保设备防火墙开启,并及时更新系统和软件补丁。

- 主动监测与响应:

- 部署无线入侵检测系统(WIDS),监控异常接入点或可疑活动。

- 定期进行无线安全审计,评估网络漏洞。

四、未来展望

随着物联网(IoT)设备的激增和5G网络的推广,无线网络环境将变得更加复杂。新兴技术如人工智能驱动的安全分析、基于区块链的去中心化身份验证等,有望为无线数据保护提供新的解决方案。相关法规(如GDPR、网络安全法)的完善也将推动企业和个人提升数据安全意识。

无线网络数据窥探技术是一把双刃剑,既可用于合法的网络诊断与安全研究,也可能被恶意利用。在享受无线便利的我们必须正视其风险,通过技术与管理相结合的方式,构建更安全、可信的无线网络环境。只有持续关注威胁演变并积极采取防护措施,才能在数字化时代更好地保护数据隐私与安全。